Situatie

Certificatele rădăcină periculoase reprezintă o problemă serioasă. De la Superfish de la Lenovo la eDellRoot de la Dell și o serie de alte certificate instalate de programe adware, este posibil ca producătorul computerului sau un program pe care l-ați instalat să fi adăugat un certificat care vă deschide spre atac.

Solutie

Pasi de urmat

Cum se verifică

Pentru aceasta, vom folosi instrumentul Sigcheck oferit de Microsoft. Face parte din suita de instrumente SysInternals, care a fost actualizată cu această caracteristică la începutul lui 2016.

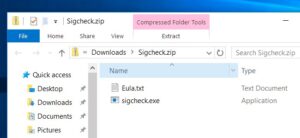

Pentru a începe, descărcați Sigcheck de la Microsoft. Deschideți fișierul .zip descărcat și extrageți fișierul sigcheck.exe. De exemplu, puteți doar să glisați și să plasați fișierul pe desktop.

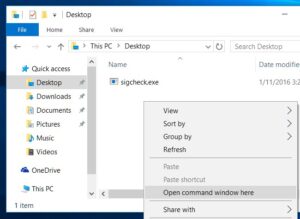

Navigați la folderul care conține fișierul sigcheck.exe pe care tocmai l-ați extras. De exemplu, dacă îl puneți pe desktop, deschideți folderul Desktop în File Explorer (sau Windows Explorer, dacă sunteți pe Windows 7).

Apăsați și mențineți apăsată tasta Shift de pe tastatură, faceți click dreapta în fereastra File Explorer și selectați „Deschideți fereastra de comandă aici”.

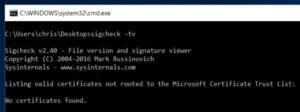

Tastați următoarea comandă la promptul de comandă și apăsați Enter:

sigcheck -tv

Sigcheck va descărca o listă de certificate de încredere de la Microsoft și o va compara cu certificatele instalate pe computer. Dacă există certificate pe computerul dvs. care nu se află în „Lista de încredere de certificate Microsoft”, le veți vedea listate aici. Dacă totul este bine și nu aveți certificate necinstite, veți vedea mesajul „Niciun certificat găsit”.

Dacă aplicația sigcheck listează unul sau mai multe certificate după ce rulați comanda și nu sunteți sigur care sunt acestea, puteți încerca să efectuați o căutare pe web pentru numele lor pentru a afla ce sunt și cum au ajuns acolo.

Eliminarea lor manuală nu este neapărat cea mai bună idee. Dacă certificatul a fost instalat de un program care rulează pe computerul dvs., acel program ar putea să reinstaleze certificatul după ce îl eliminați. Chiar doriți să identificați ce program cauzează problema și să scăpați complet de acel program. Cum faci asta depinde de program. Ideal ar fi să-l dezinstalați din panoul de control „Dezinstalați un program”.

Programele adware își pot săpa cârlige și au nevoie de instrumente speciale de curățare. Chiar și software-ul „legitim” instalat de producător, precum eDellRoot și Superfish de la Dell, aveau nevoie de instrumente speciale de dezinstalare pe care trebuia să le descărcați pentru a le elimina. Faceți o căutare online pentru cel mai bun mod de a elimina certificatul precis pe care îl vedeți instalat, deoarece metoda ideală va fi diferită pentru fiecare.

Cu toate acestea, dacă doriți cu adevărat — sau dacă nu puteți găsi instrucțiuni specifice — puteți elimina certificatul manual cu consola de gestionare a certificatelor din Windows. Pentru a-l deschide, căutați „certificate” în meniul Start sau în ecranul Start și faceți clic pe linkul „Gestionați certificatele computerului”. De asemenea, puteți apăsa tasta Windows + R pentru a lansa dialogul Run, tastați „certmgr.msc” în dialogul Run și apăsați Enter.

Certificatele rădăcină se află sub Autorități de certificare rădăcină de încredere\Certificate în această fereastră. Dacă există un certificat pe care trebuie să îl eliminați, îl puteți găsi în această listă, faceți clic dreapta pe el și selectați opțiunea „Șterge”.

Fiți atenți, totuși: nu eliminați niciun certificat legitim! Marea majoritate a certificatelor de aici sunt legitime și fac parte din Windows însuși. Aveți grijă când eliminați certificatele și asigurați-vă că îl eliminați pe cel corect.

Înainte de modificarea instrumentului sigcheck de mai sus, nu exista o modalitate ușoară de a verifica dacă există certificate proaste care nu ar trebui să existe. Ar fi bine dacă ar exista o metodă mai prietenoasă decât o comandă Command Prompt, dar acesta este cel mai bun lucru pe care îl putem face pentru moment.

Microsoft a anunțat că va lua măsuri împotriva software-ului care se comportă în acest fel. Aplicațiile care instalează certificate rădăcină nesigure pentru a efectua atacuri de tip man-in-the-middle — adesea pentru publicitate — vor fi semnalate de Windows Defender și de alte instrumente și vor fi eliminate automat. Acest lucru ar trebui să ajute puțin atunci când este descoperit următorul certificat instalat de producător.

Leave A Comment?