Situatie

Filtrele de spam tradiționale sunt depășite. Organizațiile se confruntă cu:

-

Phishing sofisticat: E-mailuri care arată legitim

-

Malware avansat: Atașamente cu macro-uri sau exploaturi ascunse

-

Amenințări persistente: Atacuri menite să eludeze detecția

Solutie

Pasi de urmat

Soluția: O abordare multi-stratificată ce combină analiza contextuală, threat intelligence și automatizarea răspunsului.

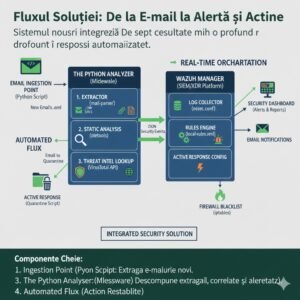

Descriere: Sistemul nostru integrează un script Python personalizat cu platforma Wazuh XDR pentru o analiză profundă și un răspuns automatizat.

Componente Cheie:

-

Ingestion Point (Python Script): Extrage e-mailurile noi

-

The Python Analyzer (Middleware): Descompune mesajul, extrage link-uri și atașamente

-

Wazuh Manager (SIEM/XDR Platform): Centralizează, corelează și alertează

-

Automated Flux (Active Response): Execută acțiuni prestabilite

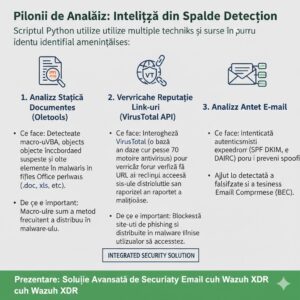

Scriptul Python utilizează multiple tehnici și surse de informații pentru a identifica amenințările:

-

Analiză Statică Documente (Oletools):

-

Ce face: Detectează macro-uri VBA, obiecte încorporate suspecte și alte elemente periculoase în fișiere Office (

.doc,.xls, etc.). -

De ce e important: Macro-urile sunt o metodă frecventă de distribuire a malware-ului.

-

-

Verificare Reputație Link-uri (VirusTotal API):

-

Ce face: Interoghează VirusTotal (o bază de date cu peste 70 de motoare antivirus) pentru a verifica dacă URL-urile din e-mail sunt raportate ca malițioase.

-

De ce e important: Blochează accesul la site-uri de phishing și distribuție de malware înainte ca utilizatorul să le acceseze.

-

-

Analiză Antet E-mail:

-

Ce face: Verifică autenticitatea expeditorului (SPF, DKIM, DMARC) pentru a preveni spoofing-ul.

-

De ce e important: Ajută la detectarea e-mailurilor falsificate și a tentativelor de Business Email Compromise (BEC).

-

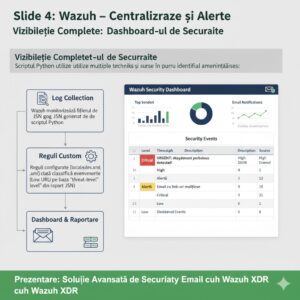

Wazuh Manager colectează rezultatele analizelor Python, le normalizează și generează alerte în timp real, oferind o imagine de ansamblu a amenințărilor.

-

Log Collection: Wazuh monitorizează fișierul de log JSON generat de scriptul Python.

-

Reguli Custom: Reguli configurate (

local_rules.xml) clasifică evenimentele (Low, High, Critical) pe bazathreat_leveldin raportul JSON. -

Dashboard & Raportare: Toate incidentele sunt vizibile în Security Events, cu detalii complete despre expeditor, subiect, link-uri și atașamente.

-

Notificări: Echipa de securitate primește alerte instantanee via e-mail sau alte integrări.

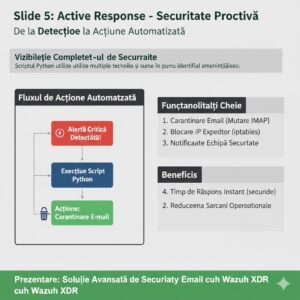

Wazuh nu doar alertează, ci poate iniția și un răspuns automat, transformând sistemul într-unul proactiv de apărare.

-

Comenzi & Active Response: Când o alertă de nivel

Criticaleste declanșată (ex: atașament cu macro malițios), Wazuh execută un script de răspuns. -

Carantinare Email: Scriptul Python de carantină se conectează la serverul IMAP și mută e-mailul periculos într-un folder de “Quarantine”, protejând utilizatorul.

-

Blocare IP (Opțional): Active Response poate fi extins pentru a bloca IP-ul expeditorului la nivel de firewall (ex:

iptables), prevenind atacuri viitoare de la acea sursă.

Beneficii:

Leave A Comment?