Audit AI al configurațiilor GPO – identificare riscuri de securitate cu Ollama (Local AI) + PowerShell

Administratorii de sistem gestionează zeci sau sute de Group Policy Objects (GPO-uri) într-un domeniu Active Directory. Verificarea manuală a acestora pentru riscuri de securitate (parole slabe, drepturi excesive, setări periculoase) este consumatoare de timp și predispusă la erori umane.

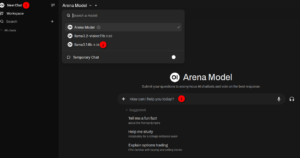

Această soluție automatizează exportul configurațiilor GPO și le trimite unui model AI local (rulat prin Ollama) care analizează setările și returnează un raport cu riscuri identificate și recomandări — fără ca datele să părăsească rețeaua internă.

[mai mult...]