Open WebUI – cum îți faci propriul “ChatGPT” privat, accesibil de oriunde

Există o nevoie tot mai mare de utilizare a modelelor de limbaj (LLM) pentru asistență în programare, analiză de documente și generare de conținut, însă soluțiile comerciale (ex: ChatGPT, Claude) implică trimiterea datelor sensibile în cloud și costuri recurente de abonament.

Soluția propusă este implementarea Open WebUI, care transformă motorul Ollama într-o suită completă de productivitate, similară cu ChatGPT Plus/Enterprise. Aceasta aduce funcționalități critice care lipsesc din Ollama standard: RAG (Retrieval Augmented Generation) pentru analiza documentelor PDF/DOCX, acces la Căutare Web în timp real, generare de imagini, suport multi-user și o interfață grafică modernă, accesibilă din browser de la distanta prin (desktop/mobil/laptop) .

Functionalitati:

-

Chat cu propriile Documente (RAG):

-

Ollama CLI: Nu poate citi fișiere direct.

-

Open WebUI: Are un sistem integrat de vectorizare. Poți încărca PDF-uri, fișiere Excel sau Word direct în chat (folosind butonul

+sau tastând#). Modelul va răspunde strict pe baza informațiilor din documentele tale.

-

-

Web Search Integration:

-

Ollama CLI: Modelele sunt limitate la data antrenării (knowledge cutoff).

-

Open WebUI: Se poate conecta la Google/DuckDuckGo. Dacă întrebi “Care este prețul acțiunilor Nvidia azi?”, AI-ul va căuta pe net și va sintetiza răspunsul actual.

-

-

Memorie și Istoric:

-

Salvează toate conversațiile pe titluri, le poți arhiva, șterge sau continua oricând (Ollama CLI pierde sesiunea la închidere).

-

-

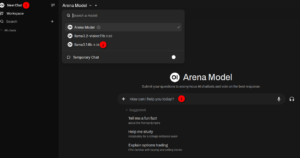

Comparare Modele (Arena Mode):

-

Poți rula două modele simultan (ex: Llama 3 vs Mistral) în aceeași fereastră pentru a vedea care generează un cod sau un text mai bun.

-

-

Multi-User & Securitate:

-

Permite crearea de conturi pentru mai mulți utilizatori (colegi), cu roluri de Admin sau User, fiecare având propriul istoric privat de conversații.

-

Documentatie oficiala : https://docs.openwebui.com/

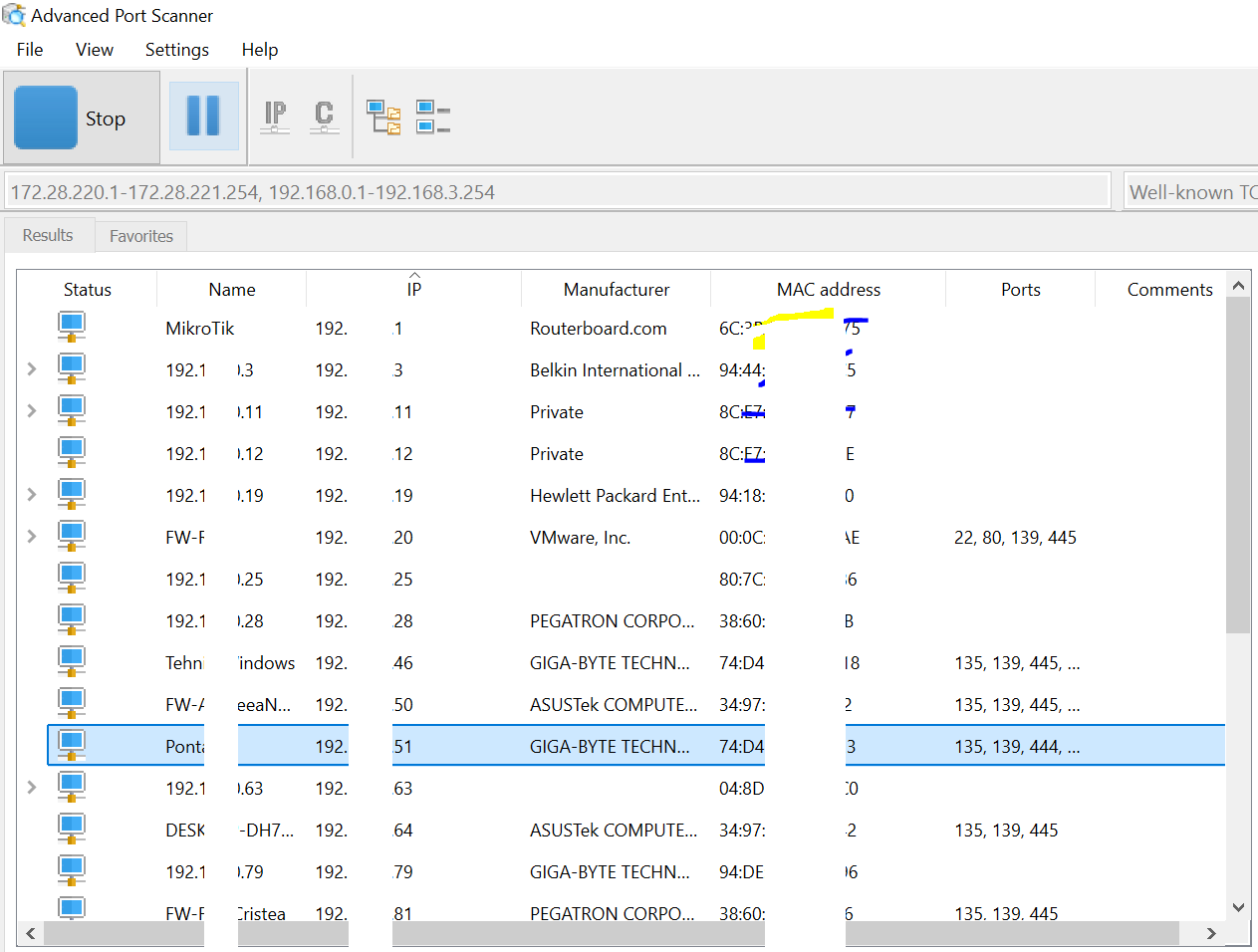

Interfata:

[mai mult...]