Port Security vs. Cisco Identity Services Engine (ISE)

În lumea interconectată de astăzi, securitatea rețelelor este crucială pentru protejarea datelor și a infrastructurii. În acest context, două protocoale de securitate notabile sunt Port Security și Cisco Identity Services Engine (ISE). În acest articol, vom explora beneficiile și dezavantajele acestor protocoale, evidențiind utilitățile lor în menținerea unor rețele sigure.

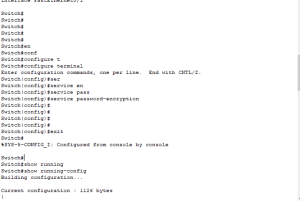

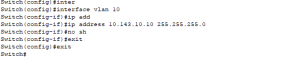

Port Security: Protejând la Nivel de Port

Beneficii:

- Limitarea Accesului Neautorizat: Port Security oferă o primă linie de apărare împotriva conectării neautorizate a dispozitivelor la rețea. Prin restricționarea accesului la baza de adrese MAC, se minimizează riscul de atacuri și intruziuni.

- Monitorizarea și Alerte: Funcționalitățile de monitorizare permit administratorilor să detecteze activități suspecte și să primească alerte în cazul unor tentative de acces nedorite.

Dezavantaje:

- Complexitatea Configurării: Implementarea port security poate fi complexă, în special în rețelele mari, unde gestionarea individuală a fiecărui port poate deveni o sarcină dificilă.

- Limitarea Mobilității Dispozitivelor: Port Security poate crea probleme în ceea ce privește mobilitatea dispozitivelor în rețea, deoarece adresele MAC trebuie să fie configurate manual pentru fiecare port.

Cisco Identity Services Engine (ISE): Gestionarea Identității în Rețea

Beneficii:

- Centralizarea Politicilor de Securitate: ISE oferă o abordare centralizată pentru gestionarea politicilor de securitate, facilitând implementarea și monitorizarea acestora în întreaga rețea.

- Autentificare Avansată: Prin integrarea diverselor metode de autentificare, cum ar fi autentificarea bazată pe certificat sau autentificarea multi-factor, ISE consolidează securitatea accesului în rețea.

Dezavantaje:

- Costul Inițial: Implementarea ISE poate implica un cost inițial semnificativ, inclusiv costurile hardware și software, precum și trainingul personalului pentru gestionarea acestei soluții complexe.

- Complexitatea Configurării Avansate: Configurarea și gestionarea unor politici de securitate avansate în ISE pot necesita expertiză tehnică ridicată, ceea ce poate fi o provocare pentru organizațiile cu resurse limitate.

Ambele protocoale, Port Security și Cisco ISE, joacă roluri esențiale în asigurarea securității în rețelele moderne. Port Security oferă o securitate la nivel de port, în timp ce ISE aduce beneficii semnificative prin gestionarea identității și a accesului. Cu toate acestea, este esențial ca organizațiile să examineze cu atenție nevoile lor specifice și să evalueze cu atenție avantajele și dezavantajele fiecărui protocol înainte de a decide asupra implementării.

Securitatea în rețele evoluează constant, iar adaptabilitatea la noile amenințări și tehnologii este cheia pentru a menține o infrastructură sigură. În final, o abordare holistică care combină diverse protocoale și soluții de securitate poate oferi cea mai eficientă protecție împotriva amenințărilor din ce în ce mai sofisticate.

[mai mult...]