Cum securizați Roundcube pe Ubuntu 16.04

Deoarece e-mailul este o parte atât de crucială a comunicării moderne este important să țineți cont de securitatea pentru toate părțile canalului dvs. de e-mail. Roundcube este un client de webmail cu funcții de securitate puternice și opțiuni extinse de personalizare din depozitul său de pluginuri. Acest articol explică cum să securizeze în continuare o instalare de bază Roundcube existentă.

Dacă ați folosit SSL la configurarea setărilor IMAP și STMP în configurarea inițială a Roundcube, atunci conexiunea de la Roundcube la serverul dvs. de e-mail este deja securizată. Cu toate acestea, conexiunea de la browser la Roundcube nu este, iar e-mailurile dvs. sunt trimise în mod clar. Contul tău Roundcube în sine este, de asemenea, protejat doar de o parolă.

În acest tutorial, veți asigura aceste trei părți ale conductei de e-mail prin:

- Adăugarea SSL la Apache cu Let’s Encrypt.

- Adăugarea autentificării cu doi factori la contul tău Roundcube cu un plugin Roundcube.

- Folosind GPG pentru a semna și cripta e-mailurile cu un plugin Roundcube.

Pentru a urma acest tutorial, veți avea nevoie de:

- Un server Ubuntu 16.04 cu Roundcube instalat urmând acest tutorial Roundcube pe Ubuntu 16.04 . După ce ați terminat acest tutorial de precondiție, veți avea un client de e-mail web complet funcțional, dar parțial nesigur.

- Un smartphone sau o tabletă cu o aplicație compatibilă TOTP instalată, cum ar fi Google Authenticator ( iOS , Android ). Veți folosi acest lucru pentru a configura autentificarea cu doi factori.

Puteți afla mai multe despre autentificarea cu mai mulți factori în introducerea la Cum se configurează autentificarea cu mai mulți factori pentru SSH pe Ubuntu 16.04 . Puteți afla mai multe despre GPG în Cum să utilizați GPG pentru a cripta și semna mesajele.

Pasul 1 — Adăugarea SSL la Accesul Securizat la Roundcube

În acest moment, dacă vizitați instalația Roundcube folosind numele de domeniu al serverului dvs. în browser, veți fi conectat prin HTTP în loc de HTTPS. Pentru a securiza pe deplin întregul lanț de comunicații de la browser la serverul de e-mail, această conexiune la Roundcube ar trebui să utilizeze SSL/TLS.

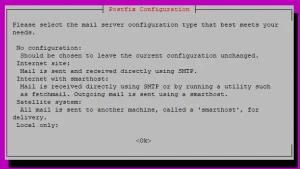

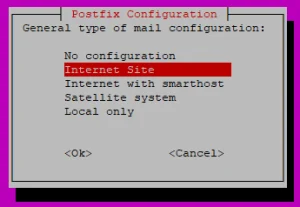

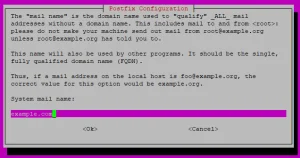

O modalitate ușoară de a face acest lucru este utilizarea certificatelor SSL gratuite de la Let’s Encrypt. Roundcube este configurat deasupra stivei LAMP, astfel încât să puteți urmări Cum să securizați Apache cu Let’s Encrypt pe Ubuntu 16.04 pentru o prezentare detaliată despre configurarea acesteia. Iată un scurt rezumat:

Mai întâi, instalați clientul Let’s Encrypt.

sudo add-apt-repository ppa:certbot/certbot

sudo apt-get update

sudo apt-get install python-certbot-apache

Apoi obțineți certificatul SSL și verificați dacă reînnoirea automată funcționează. Înlocuiește-l example.comcu domeniul tău și folosește -dsemnalizatoare suplimentare pentru orice subdomeniu sau alias.

În timpul configurării interactive (după ce ați introdus ), atunci când vă întrebați dacă doriți o configurare de bază sau sigură, asigurați-vă că alegeți securizat . Acest lucru se va asigura că tot traficul HTTP este redirecționat către HTTPS.sudo certbot --apache -d example.com

Acum aveți o conexiune sigură de la computer la instalarea Roundcube, care, la rândul său, face o conexiune sigură la serverul dvs. de e-mail IMAP/SMTP. Mai sunt încă câteva lucruri pe care le puteți face pentru a îmbunătăți securitatea comunicațiilor prin e-mail, dar acestea necesită pluginuri.

Următorul pas folosește pluginul pentru a întări securitatea unui cont Roundcube prin adăugarea de autentificare cu doi factori.

Pasul 2 — Instalarea pluginului de autentificare în doi factori

În timp ce proiectul Roundcube lucrează la funcționalitatea GUI pentru pluginuri, în acest moment, toate pluginurile trebuie instalate prin linia de comandă. Există două moduri de a face acest lucru:

- Instalare manuală , care a fost prima metodă disponibilă. Aceasta implică descărcarea pluginului (care este de obicei fie un

.zipfișier, fie într-un depozit Git), apoi activarea acestuia prin modificarea fișierului de configurare Roundcube/var/www/roundcube/config/config.inc.ph. - Instalare semi-automată , care este metoda mai modernă. Acesta răspunde la managerul de pachete PHP, Composer, pentru a instala pluginurile pe care le specificați în fișierul său de configurare.

Unele plugin-uri recomandă o metodă de instalare față de cealaltă. Pluginul 2FA funcționează cu ambele metode și nu face o recomandare, așa că aici vom folosi instalarea semi-automată datorită ușurinței sale de utilizare.

Composer este controlat de un composer.jsonfișier stocat în $RC_HOME/composer.json. Pentru a activa Composer creând acel fișier de configurare. Roundcube vine cu un fișier de configurare de bază numit composer.json-dist, așa că vom începe de la o copie a acestuia.

Există câteva plugin-uri de bază deja specificate în acest fișier implicit, așa că în continuare, rulați Composer pentru a le instala și a finaliza configurația inițială. Asigurați-vă că rulați Composer din /var/www/roundcubedirector.

Apoi, pentru a adăuga pluginul 2FA, trebuie să-l adăugăm la composer.jsonfișier.

Sintaxa unei linii de plugin este . Deci, pentru pluginul 2FA, linia pe care o veți adăuga este ."organization/plugin_name": "version_or_branch" "alexandregz/twofactor_gauthenticator": "dev-master"

Deschideți composer.jsonfișierul pentru editare folosind nanoeditorul de text preferat.

Căutați blocul require, care începe cu "require": {. Fiecare linie dintre parantezele ( {și }) este o linie de plugin. Toate liniile de plugin din bloc ar trebui să se termine cu o virgulă, cu excepția ultimei intrări.

Adăugați linia de plugin 2FA la sfârșitul blocului și asigurați-vă că adăugați o virgulă la linia precedentă.

. . .

"require": {

"php": ">=5.4.0",

"pear/pear-core-minimal": "~1.10.1",

"pear/net_socket": "~1.2.1",

"pear/auth_sasl": "~1.1.0",

"pear/net_idna2": "~0.2.0",

"pear/mail_mime": "~1.10.0",

"pear/net_smtp": "~1.7.1",

"pear/crypt_gpg": "~1.6.2",

"pear/net_sieve": "~1.4.0",

"roundcube/plugin-installer": "~0.1.6",

"endroid/qr-code": "~1.6.5",

"alexandregz/twofactor_gauthenticator": "dev-master"

},

. . .

Salvați și închideți fișierul, apoi rulați spuneți Composer să-și actualizeze informațiile despre pachet pentru a instala noul plugin.

Când Composer vă întreabă dacă doriți să activați pluginul, intrați Ypentru a continua. După ce este instalat, deconectați-vă de la Roundcube și conectați-vă din nou pentru a activa pluginul.

Acum că pluginul este instalat, trebuie să folosim pentru a-l configura 2FA în contul nostru prin interfața grafică Roundcube.

Pasul 3 — Activarea 2FA pe contul dvs

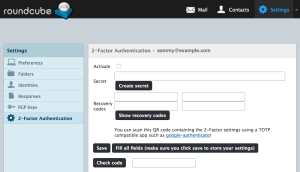

Pentru a începe, conectați-vă la Roundcube folosind IP-ul serverului sau domeniul dvs. în browser. Faceți click pe butonul Setări din colțul din dreapta, apoi pe 2-Factor Authentication în navigarea din stânga.

În secțiunea Opțiuni de autentificare cu doi factori, faceți clic pe caseta de selectare Activare , apoi faceți clic pe Creare secret. Apoi, faceți click pe Afișare coduri de recuperare și stocați cele patru coduri de recuperare afișate într-un loc sigur. Veți folosi aceste coduri pentru a vă conecta dacă nu puteți genera un token (de exemplu, dacă vă pierdeți telefonul).

În cele din urmă, faceți clic pe butonul Salvare.

Acest lucru activează 2FA, dar acum trebuie să adăugați secretul aplicației dvs. compatibile cu TOTP, cum ar fi Google Authenticator. Faceți clic pe butonul Afișați codul QR care a apărut după ce ați salvat secretul și scanați codul cu aplicația dvs. Dacă scanarea nu funcționează, puteți introduce secretul și manual.

În cele din urmă, odată ce aplicația dvs. generează coduri, asigurați-vă că funcționează introducând un cod în câmpul de lângă butonul Verificare cod , apoi faceți clic pe acel buton. Dacă funcționează, veți vedea o fereastră care scrie Cod OK și puteți face clic pe butonul OK din partea de jos pentru a închide fereastra respectivă. Dacă există o problemă, încercați să adăugați din nou secretul în aplicația dvs.

Ultimul pas al securizării comunicațiilor digitale este criptarea mesajelor reale pe care le trimiteți prin e-mail. Vom face acest lucru în pasul următor folosind pluginul numit Enigma.

Pasul 4 — Activarea e-mailului criptat cu GPG

Pluginul Enigma adaugă suport pentru vizualizarea și trimiterea de e-mailuri criptate semnate. Dacă ați urmat tutorialul anterior de instalare Roundcube , atunci pluginul Enigma este deja activat pe instalarea dvs. Dacă nu, puteți urma aceeași procedură pe care ați folosit-o pentru pluginul 2FA la Pasul 2 pentru a adăuga acum pluginul Enigma.

Pentru a începe, trebuie să activăm unele opțiuni de criptare implicite. Conectați-vă la Roundcube și faceți clic pe butonul Setări din colțul din dreapta sus. De acolo, faceți clic pe Preferințe și apoi Criptare sub lista Secțiuni.

Există 7 setări de criptare în lista Opțiuni principale . Activarea tuturor celor 7 va oferi cea mai mare siguranță, dar aceasta vine cu un compromis în utilizare.

Iată fiecare dintre opțiunile din meniul Opțiuni principale și sugestiile noastre (necesare, recomandate sau opționale) pentru fiecare, dar ar trebui să alegeți setările care se potrivesc cazului dvs. de utilizare:

- Activați criptarea și semnarea mesajelor : Necesar. Acest lucru vă permite să semnați și să criptați mesajele.

- Activați verificarea semnăturilor mesajelor Recomandat. Dacă cineva vă trimite un e-mail semnat, această setare face ca Roundcube să încerce să verifice expeditorul după adresa de e-mail și cheia acestuia.

- Activați decriptarea mesajelor : recomandat. Dacă cineva vă trimite un e-mail criptat, această setare face ca Roundcube să folosească cheile dvs. GPG pentru a-l decripta.

- Semnează toate mesajele în mod implicit : Opțional. Acest lucru semnează fiecare e-mail pe care îl trimiteți, chiar dacă persoana căreia îi trimiteți nu are suport GPG. Dacă nu o fac, vor vedea o grămadă de caractere în partea de jos a e-mailului. De asemenea, puteți comuta această opțiune atunci când compuneți un e-mail.

- Criptați toate mesajele în mod implicit : Opțional. Acest lucru criptează fiecare e-mail pe care îl trimiteți, presupunând că aveți cheia publică a persoanei pe care o trimiteți. De asemenea, puteți comuta această opțiune atunci când compuneți un e-mail.

- Atașați-mi cheia PGP publică în mod implicit : Opțional. Aceasta adaugă cheia dvs. publică GPG ca atașament în fiecare e-mail pe care îl trimiteți. Dacă destinatarul are suport GPG, clientul său de e-mail va vedea cheia și o va instala în breloul de chei, astfel încât să vă poată trimite apoi e-mail criptat.

- Păstrați parolele cheii private pentru setarea timpului în care Roundcube își amintește expresia de acces pe care o introduceți atunci când criptați sau decriptați e-mailul, astfel încât să nu fie nevoie să o introduceți de fiecare dată.

După ce ați ales setările, faceți click pe Salvați. Apoi, faceți click pe Identități în coloana Setări.

Setarea implicită este o singură identitate cu adresa de e-mail la care v-ați înscris. Faceți clic pe e-mail și completați câmpul Nume afișat . Opțional, puteți completa celelalte câmpuri, cum ar fi Organizație. Când ați terminat, faceți clic pe butonul Salvați. Ultima parte a configurației este crearea unei chei. Faceți clic pe Chei PGP în navigarea din stânga.

Dacă aveți deja o cheie GPG, puteți să dați click pe Import în dreapta sus și să importați cheia secretă, apoi să faceți clic din nou pentru a vă importa cheia publică.

Dacă nu aveți o cheie GPG sau dacă doriți să creați una nouă, faceți clic pe butonul plus ( + ) din partea de jos a coloanei Chei PGP . De acolo, alegeți identitatea pentru care doriți să creați cheia și selectați puterea cheii (cu cât dimensiunea cheii este mai mare, cu atât este mai greu să rupeți criptarea, dar cu atât este mai lent să efectuați criptarea). În cele din urmă, alegeți o parolă puternică și faceți clic pe Salvare .

Avertisment : Există o eroare care împiedică crearea de chei noi în Roundcube atunci când utilizați Chrome. Dacă utilizați în mod normal Chrome, treceți temporar la alt browser pentru a crea o cheie nouă. Odată ce există o cheie în Chrome, importarea perechilor de chei și semnarea/criptarea funcționează conform așteptărilor.

Când primiți un e-mail semnat verificat, Roundcube afișează o semnătură verde Verificată din notificare în partea de sus:

Când primiți și decriptați un e-mail criptat, Roundcube afișează o notificare Mesaj decriptat:

Pentru a utiliza criptarea GPG în mesajele dvs., compuneți un nou e-mail făcând clic pe pictograma E-mail din stânga sus, apoi pe Scriere . Faceți clic pe pictograma Criptare pentru a vedea opțiunile de criptare disponibile pentru dvs. Acestea depind de ceea ce ați ales în setările de criptare. Dacă ați urmat recomandările noastre, ar trebui să vedeți Semnați digital acest mesaj , Criptați acest mesaj și Atașați cheia mea publică . Când trimiteți un e-mail, verificați opțiunile de criptare dorite.

[mai mult...]