Microsoft Teams nu functioneaza cu VPN

Una dintre cele mai frecvente situatii intalnite in mediile de lucru cu acces VPN este disfunctionalitatea aplicatiei Microsoft Teams. Simptomele pot varia: imposibilitatea de a trimite mesaje, apeluri audio/video care nu se initializeaza, erori de retea persistente sau deconectari repetate – si asta in ciuda faptului ca internetul functioneaza aparent normal. Cauzele sunt de cele mai multe ori legate de modul in care VPN-ul gestioneaza traficul de retea, protocoalele folosite sau configuratia DNS.

1. Dezactiveaza conflictele de rutare a locatiei VPN

Cand te conectezi la un server VPN dintr-o tara diferita de cea in care te afli fizic, sistemul de securitate Microsoft poate interpreta acest lucru ca o activitate neobisnuita si poate bloca partial sau total accesul la serviciile Microsoft 365, inclusiv Teams.

Cum identifici problema:

- Deconecteaza-te de la VPN si testeaza Teams timp de 2-3 minute.

- Daca Teams functioneaza perfect fara VPN, inseamna ca problema este cauzata de locatia serverului VPN ales.

Cum rezolvi:

- Deschide clientul VPN si acceseaza meniul de selectie a serverelor.

- In loc de optiunile automate (“Fastest Server”, “Auto”), alege manual un server cat mai apropiat geografic de locatia ta actuala.

- Daca esti intr-un mediu corporativ, intreaba echipa IT daca exista un gateway regional specific pe care trebuie sa-l folosesti.

2. Schimba protocolul VPN pentru a suporta UDP

Microsoft Teams transmite traficul audio si video prin protocolul UDP (User Datagram Protocol), deoarece prioritizeaza viteza si latenta redusa. Unele configuratii VPN forteaza rutarea intregului trafic prin TCP (Transmission Control Protocol), care include mecanisme suplimentare de verificare a erorilor – ceea ce introduce intarzieri semnificative, mai ales in cadrul apelurilor video.

Pasi de urmat:

- Deschide aplicatia clientului VPN.

- Navigheza la Setari (Settings) > Protocol sau Tip conexiune (Connection Type).

- Schimba protocolul catre IKEv2, IPsec sau WireGuard – toate acestea suporta nativ UDP.

- Reconecteaza-te la VPN si initiaza un apel de test in Teams.

Nota: WireGuard este in general cel mai eficient protocol in ceea ce priveste latenta si consumul de resurse, recomandat in special pentru apeluri video de calitate.

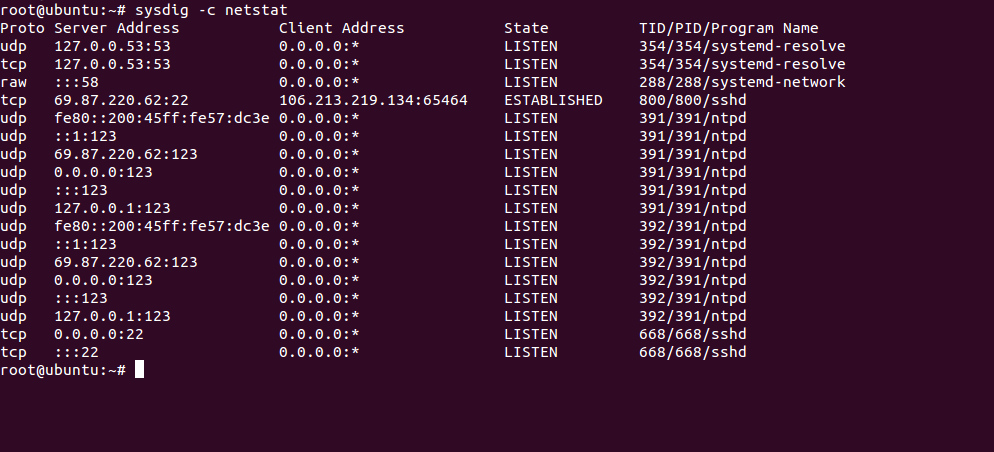

3. Goleste cache-ul DNS si configureaza un resolver public

VPN-urile atribuie de obicei propriul server DNS intern. Acesta poate contine inregistrari expirate sau poate esua la rezolvarea corecta a domeniilor Microsoft (de ex. teams.microsoft.com, login.microsoftonline.com). Rezultatul este ca aplicatia nu poate stabili conexiunea cu serverele Microsoft, chiar daca internetul functioneaza.

Pasi de urmat:

- Deschide Command Prompt ca Administrator (click dreapta > Run as administrator).

- Executa urmatoarele comenzi una cate una:

ipconfig /flushdns

netsh winsock reset

netsh int ip reset

- Mergi la Panou de control > Centrul retelelor si partajarii > Modificare setari adaptor.

- Click dreapta pe conexiunea VPN > Proprietati > Protocol Internet versiunea 4 (TCP/IPv4) > Proprietati.

- Selecteaza “Utilizati urmatoarele adrese de server DNS” si introdu:

- Google DNS: 8.8.8.8 (preferat) si 8.8.4.4 (alternativ)

- SAU Cloudflare DNS: 1.1.1.1 (preferat) si 1.0.0.1 (alternativ)

- Reporneste calculatorul, reconecteaza VPN-ul si testeaza Teams.

4. Ajusteaza stiva de retea si dimensiunea MTU

Fiecare conexiune VPN adauga un antet suplimentar fiecarui pachet de date transmis (encapsulare). Daca dimensiunea pachetelor depaseste limita maxima de transfer (MTU – Maximum Transmission Unit) a tunelului VPN, acestea sunt fragmentate sau eliminate complet. Acest lucru determina Teams sa expire la conexiune (timeout) sau sa afiseze erori de retea intermitente.

Pasi de urmat:

- Deschide Command Prompt ca Administrator.

- Reseteaza stiva de retea:

netsh winsock reset

netsh int ip reset

- Identifica numele adaptorului VPN cu comanda:

netsh interface ipv4 show subinterfaces

- Seteaza o valoare MTU mai mica (inlocuieste “Numele_VPN” cu numele real al adaptorului):

netsh interface ipv4 set subinterface “Numele_VPN” mtu=1400 store=persistent

Daca valoarea 1400 nu rezolva problema, incearca 1350. Reporneste calculatorul dupa fiecare modificare si testeaza Teams.

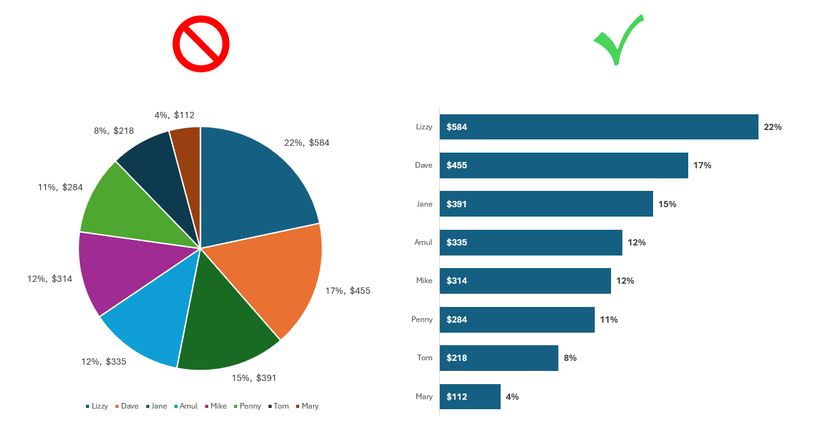

5. Activeaza Split Tunneling

In configuratia implicita, un VPN roteaza TOT traficul de internet prin reteaua corporativa. Aceasta arhitectura creeaza un blocaj semnificativ pentru aplicatiile in timp real, precum Teams, deoarece pachetele audio si video trebuie sa parcurga drumul dus-intors prin serverele companiei inainte de a ajunge la destinatie – crescand latenta si probabilitatea de pierdere a pachetelor.

Split tunneling este o functie care permite VPN-ului sa “excepteze” anumite tipuri de trafic din tunel. Concret, traficul Microsoft 365 (inclusiv Teams) va circula direct catre internet, in timp ce datele interne ale companiei raman protejate prin VPN.

Avantaje:

- Latenta redusa – pachetele nu mai fac “turul” prin serverele corporative.

- Calitate audio/video imbunatatita in apeluri.

- Livrare instantanee a mesajelor.

- Traficul intern al companiei ramane securizat si izolat.

Important: Aceasta setare trebuie activata de catre echipa IT sau administratorul de retea. Nu poate fi configurata individual de catre utilizatorul final. Contacteaza departamentul IT si solicita activarea split tunneling pentru traficul Microsoft 365.

- Solutiile 1, 2, 3 si 4 pot fi aplicate direct de catre utilizator.

- Solutia 5 (Split Tunneling) necesita interventia echipei IT.

*Daca niciuna dintre solutii nu rezolva problema, escaladeaza catre echipa IT cu detalii despre simptomele intampinate, tipul clientului VPN folosit si mesajele de eroare afisate.

[mai mult...]