Filtrarea cererilor DNS pentru blocarea comunicării și exfiltrării de date către un server C2 (Comandă și Control)

Indiferent de dimensiunea unei companii, ea poate fi ținta hackerilor care urmăresc să exploateze rețeaua prin infectarea cu viruși, să desfășoare campanii de phishing, malware sau ransomware. Și filtrarea DNS pentru blocarea comunicării și exfiltrării de date către un server C2 (Comandă și Control) poate fi o soluție utilă, pentru a vă asugura că angajații și membrii echipei sunt protejați de astfel de incidente folosind măsuri stricte de securitate cibernetică.

Ce este filtrarea cererilor DNS?

Înainte de a aprofunda filtrarea DNS, să înțelegem mai întâi conceptul de Domain Name System (DNS).

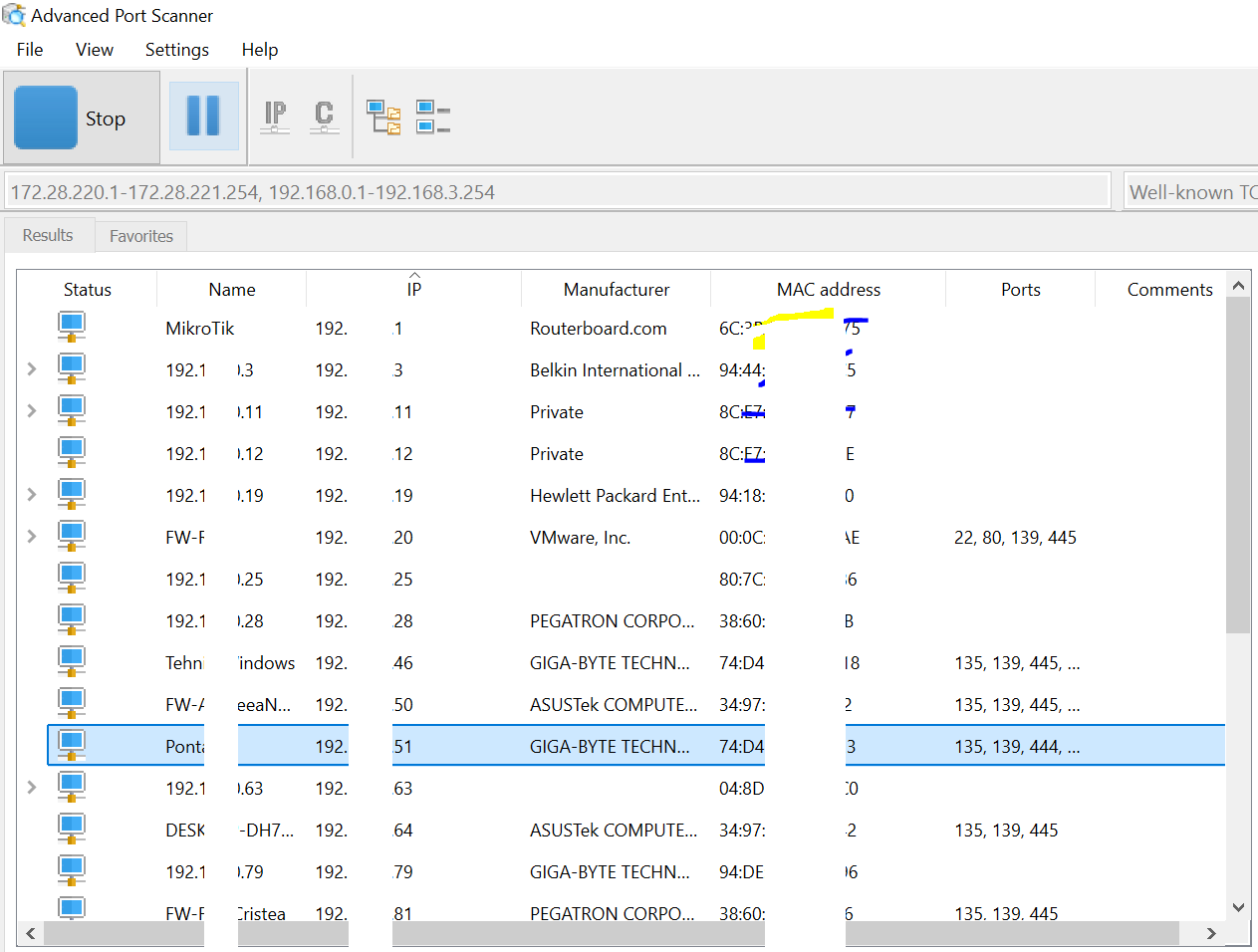

DNS (Domain Name System) este protocolul folosit pentru a traduce numele de domenii în adrese IP. Filtrarea cererilor DNS implică monitorizarea și controlul cererilor DNS care sunt efectuate într-o rețea. Prin intermediul acestei tehnici, administratorii pot identifica și bloca cererile către domenii specifice, inclusiv către serverele C2 folosite de atacatori pentru a controla malware-ul și a exfiltra datele furate.

DNS funcționează ca o carte de telefon pentru internet. Atunci când vizitați un site web, introduceți numele de domeniu al site-ului și îl accesați ușor. Dar, în culise, se întâmplă un proces pentru a face ca acest acces să fie ușor pentru dvs.

Prin introducerea unui nume de domeniu, de fapt, solicitați adresa IP a acelui site în particular, de exemplu, google.com. Apoi, serverul DNS asociat traduce acesta într-o adresă IP pentru a vă duce la site.

Filtrarea DNS se referă la procesul de utilizare a DNS pentru a bloca site-urile web dăunătoare, nepotrivite și malicioase. Filtrarea asigură securitatea rețelei împotriva atacurilor cibernetice, permițându-vă în același timp un control mai mare asupra accesibilității la internet a angajaților, ceea ce duce la o productivitate mai bună.

Cum funcționează?

Dacă este activată filtrarea DNS în rețea, atât traficul web de intrare, cât și cel de ieșire sunt evaluate. Ca rezultat, doar traficul sigur este permis să intre sau să iasă din rețea.

Atunci când introduceți domeniul unui site, soluția de filtrare DNS activată va filtra traficul între adresa IP și pagina solicitată. Mai apoi, procesul de filtrare efectuează categorizarea site-ului, cum ar fi știri, site-uri de socializare, site-uri nepotrivite, site-uri ilegale, site-uri malicioase, campanii de pescuit, etc.

Astfel, filtrul DNS inspectează traficul de intrare și de ieșire și le blochează pe cele suspecte sau periculoase, bazându-se pe anumite parametri stabiliți, permițând doar traficul sigur. Acesta poate proteja și rețeaua Wi-Fi împotriva exploatărilor, nu doar pe cea de internet.

De exemplu, dacă ați blocat accesul utilizatorilor la facebook.com în timpul orelor de lucru și încearcă să acceseze site-ul, nu vor reuși. Le va apărea mesajul “acces interzis” de fiecare dată când încearcă să facă acest lucru în timpul orelor de program.

[mai mult...]